运维封了这30端口,黑客欲哭无泪!

|

admin 2024年11月1日 22:26

本文热度 2776

2024年11月1日 22:26

本文热度 2776

|

★在网络安全管理中,对特定端口的监控和控制是至关重要的。某些端口可能成为黑客攻击的目标,或被恶意软件利用来进行数据泄露等非法活动。因此,作为网络管理员或安全运维人员,了解并封锁这些高危端口是非常必要的。下面将列举一些常见的需要特别关注的端口,并解释为什么它们被认为具有潜在风险。

”

文件传输端口:

- FTP(TCP 20、21):未加密的数据传输使得这些端口容易受到嗅探和攻击。

- TFTP(TCP 69):简单的文件传输系统,存在配置文件泄露风险。

- RSYNC(TCP 873):数据镜像备份工具,常因匿名访问和文件上传漏洞被攻击。

远程管理端口:

- Telnet(TCP 23):明文传输,易被中间人攻击。

- RDP(TCP 3389):远程桌面协议,配置不当易受爆破攻击。

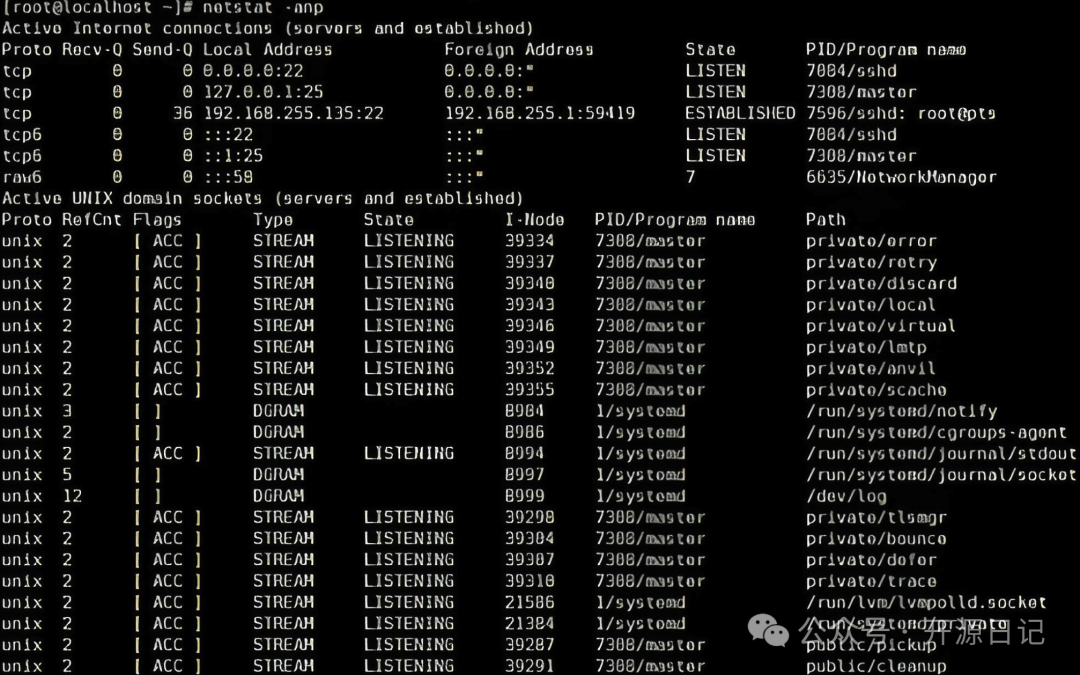

- SSH(TCP 22):虽加密,但版本过低或配置不当也会受到攻击。

网络服务端口:

- DNS(TCP/UDP 53):域名解析服务,易受DNS劫持和缓存投毒攻击。

- SMTP(TCP 25):简单邮件传输协议,常被用于垃圾邮件和邮件欺诈。

- POP3(TCP 110):邮局协议版本3,易受爆破和嗅探攻击。

数据库端口:

- SQL Server(TCP 1433):微软数据库,易受注入和爆破攻击。

- MySQL(TCP 3306):开源数据库,存在注入和提权风险。

- PostgreSQL(TCP 5432):对象关系型数据库,易受爆破和注入攻击。

应用服务端口:

- HTTP(TCP 80):超文本传输协议,未加密易受中间人攻击。

- HTTPS(TCP 443):加密的HTTP,但配置不当仍有风险。

- Web服务(TCP 8080-8089):常用于内部Web服务,存在多种应用漏洞。

其他高危端口:

- VNC(TCP 5900-5902):远程桌面协议,弱口令问题严重。

- Redis(TCP 6379):内存中数据库,易受未授权访问。

- MongoDB(TCP 27017、27018):NoSQL数据库,配置不当易暴露。

封禁原则:

- 最小化端口开放:仅开放业务必需端口,关闭非必要的服务端口。

- 风险评估与策略制定:对每个端口进行风险评估,制定封禁策略。

- 动态调整与优化:根据业务发展和技术变化,定期更新封禁策略。

- 严格权限管理与审计:对端口访问进行严格控制和定期审计。

★虽然不可能完全封闭所有的端口来阻止所有潜在威胁,但通过有选择地关闭不必要的服务以及实施严格的安全措施,可以大大降低网络受到攻击的风险。维护网络安全是一项持续的工作,需要不断学习新的威胁并向现有防护体系添加新层。

该文章在 2024/11/2 17:51:49 编辑过