[点晴永久免费OA]Oracle 试图向 Oracle SaaS 服务中的客户隐瞒严重的网络安全事件

当前位置:点晴教程→点晴OA办公管理信息系统

→『 经验分享&问题答疑 』

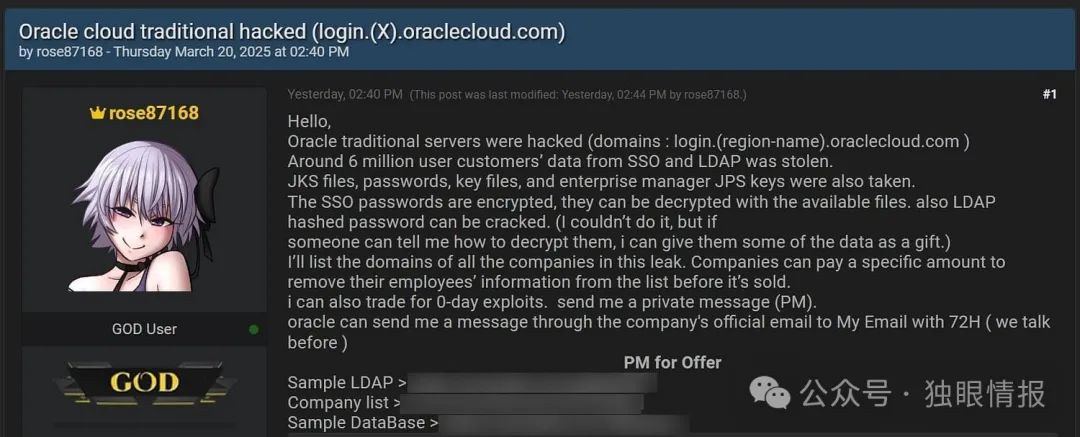

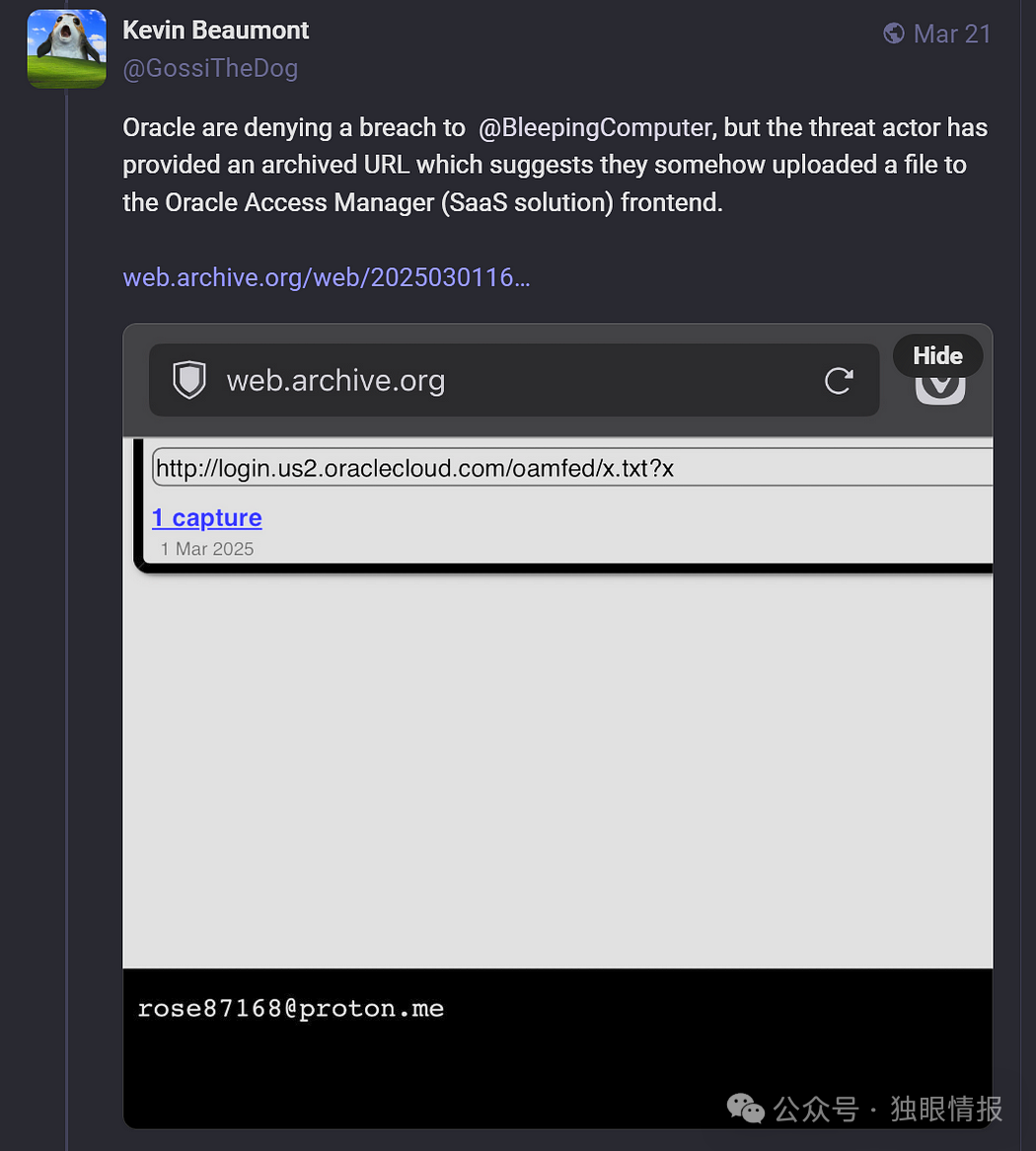

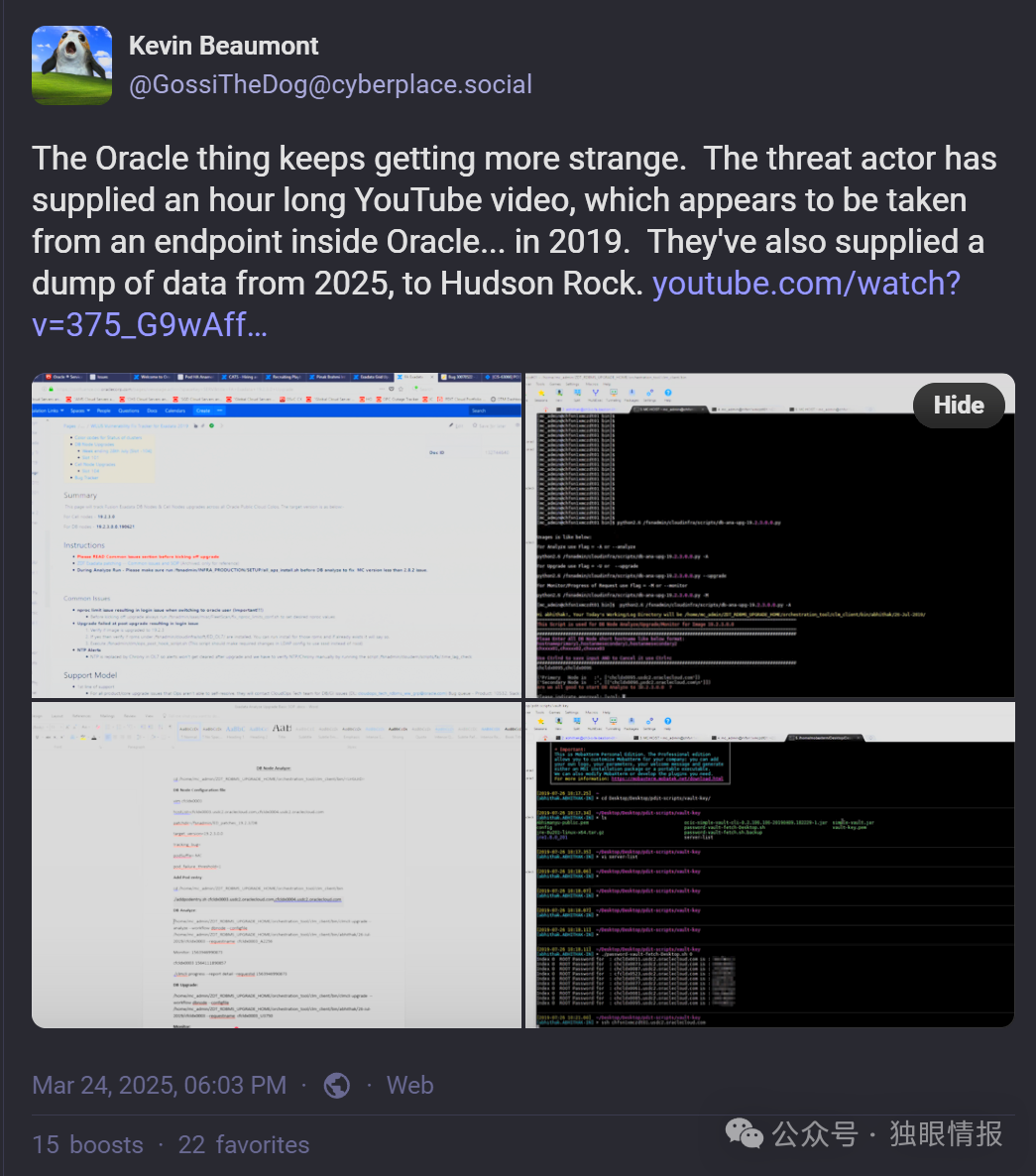

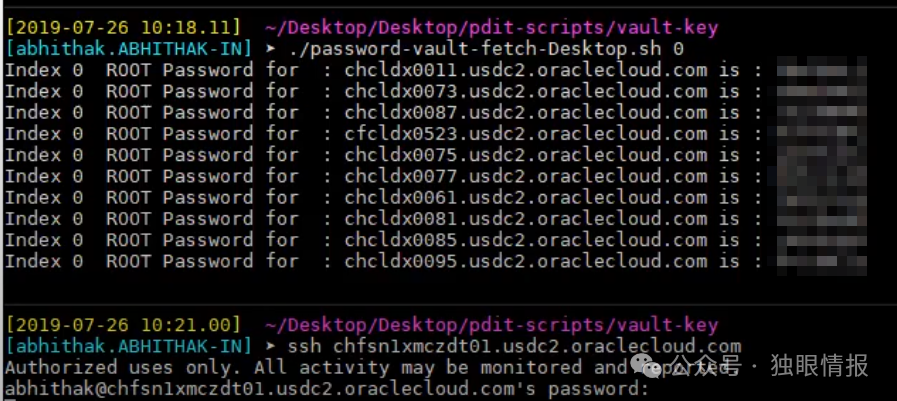

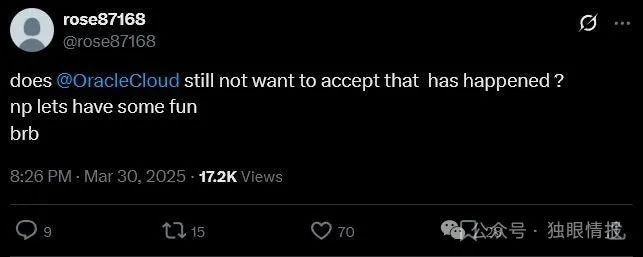

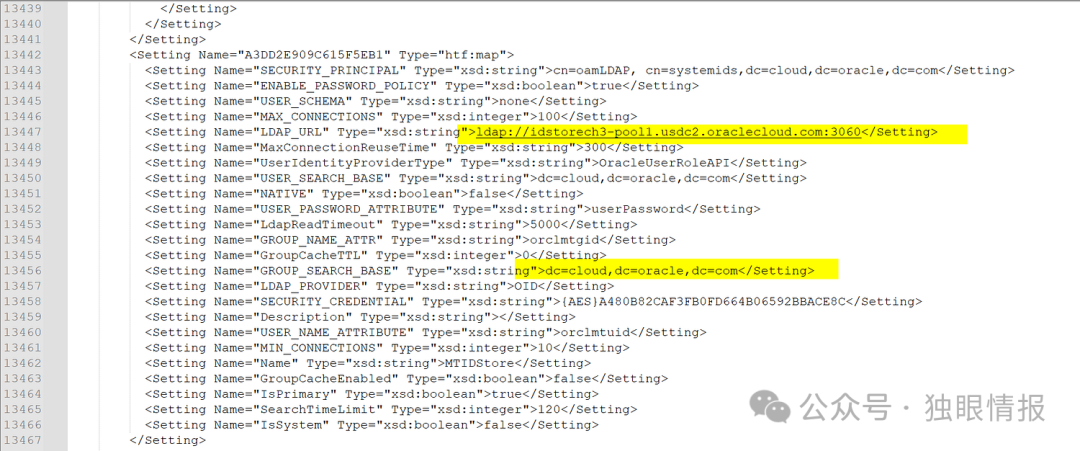

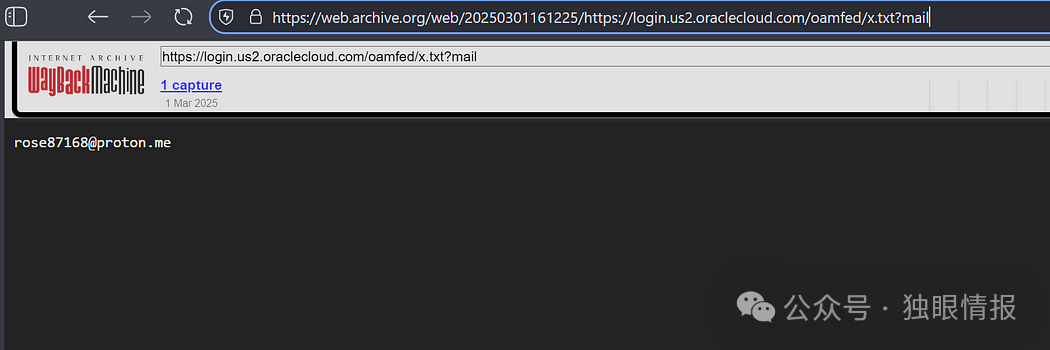

作为云 SaaS(软件即服务)解决方案提供商,需要承担一定的网络安全责任,包括保持透明和开放。Oracle 的这一挑战已经到来,他们在为客户管理的服务中发生了一起严重的网络安全事件。 3 月 21 日,Bleeping Computer 报道了一个名为 rose87168 的威胁行为者声称已经入侵了 *.oraclecloud.com 内部的一些 Oracle 服务。  Oracle向 Bleeping Computer 和客户表示:“Oracle Cloud 并未遭遇任何入侵。已发布的凭证不适用于 Oracle Cloud。没有 Oracle Cloud 客户遭遇入侵或丢失任何数据”。 威胁者随后发布了一个 archive.org URL 并将其提供给 Bleeping Computer,强烈暗示他们拥有 login.us2.oraclecloud.com 的写权限,这是一项使用 Oracle Access Manager 的服务。此服务器完全由 Oracle 管理:  https://cyberplace.social/@GossiTheDog/114202395143978043 Oracle 随后要求 Archive.org 删除该证据:  随后,威胁行为者提供了长达数小时的 Oracle 内部会议录音,其中 Oracle 员工的谈话长达两个小时:  会议内容可在此处查看,会议记录在此处: https://github.com/j-klawson/oracle_breach_2025/blob/main/youtube_video_transcript.txt 这段长达两小时的视频包括访问 Oracle 内部密码库和面向客户的系统等内容:  我屏蔽了 Oracle 系统的 root 密码 随后,Hudson Rock 和 Bleeping Computer 均向 Oracle 客户确认,他们的数据(包括员工电子邮件地址)确实出现在威胁行为者发布的数据中: Oracle 客户确认所谓云入侵事件中窃取的数据真实有效尽管 Oracle 否认其 Oracle Cloud 联合 SSO 登录服务器遭到入侵,且 6 个月来账户数据被盗 威胁行为者 rose87168 仍在网上活跃并发布数据 — — 并威胁发布更多数据:  他们还向网络安全威胁情报提供商发布了数据。 在向记者发布的验证数据中,我现在 100% 确定甲骨文发生了网络安全事件,涉及处理客户数据的系统。 例如,威胁行为者已公开提供了完整的 Oracle 配置文件 - 也是最新的。例如,他们提供了 Oracle Web 服务器配置文件:   所有受影响的系统均由 Oracle 直接管理。记者获得的部分数据也是最新的。这是一起影响 Oracle 管理平台客户的严重网络安全事件。 Oracle 正试图围绕 Oracle Cloud 措辞严谨,并使用非常具体的词语来逃避责任。 这不对。Oracle需要清楚、公开地传达发生了什么、对客户有何影响以及他们正在采取什么措施。这是信任和责任的问题。Oracle,请站出来,否则客户应该开始退出。 更新 1 — Oracle 将旧版 Oracle Cloud 服务更名为 Oracle Classic。Oracle Classic 发生安全事故。 Oracle 用这个范围来否认“Oracle Cloud”——但 Oracle 管理的仍然是 Oracle 云服务。这是文字游戏的一部分。 更新 2 — 尽管 Oracle使用 archive.org 排除过程删除了写入 Oraclecloud.com 网络服务器之一的证据,但他们忘记删除第 2 个 URL(单击图片获取超链接)。  阅读原文:原文链接 该文章在 2025/4/2 16:43:26 编辑过 |

关键字查询

相关文章

正在查询... |